ここではRedisを監視してパフォーマンスや異常を検知したい場合の設定方法を記載します

なお、rdvnさんが作成され、GitHubに公開されているテンプレートを使用する方法で説明します

監視対象サーバ側の設定

cronジョブの設定

まずはステータス情報を定期的に取得するcronジョブをrootユーザーに設定します

# crontab -e

エディタが開いたら、以下の行を追加して保存します

* * * * * /usr/bin/redis-cli info > /tmp/redisstat

Zabbixエージェントの設定追加

次にZabbixエージェントに、Redis監視用のUserParameterを追加します

$ sudo vi zabbix_agentd.conf

UserParameterブロックに以下のハイライトされている行を追加します

### Option: UserParameter # User-defined parameter to monitor. There can be several user-def ined parameters. # Format: UserParameter=<key>,<shell command> # See 'zabbix_agentd' directory for examples. # # Mandatory: no # Default: # UserParameter= UserParameter=redis.stat[*],cat /tmp/redisstat | grep "$1:" | cut -d":" -f2

設定の反映

変更を有効にするために、zabbix-agentを再起動します

$ sudo service zabbix-agent restart

監視サーバ(Zabbixサーバ)側の設定

監視対象側の設定状況の確認

まずは、先ほどの監視対象側の設定が正しく行なわれているかを確認します

監視サーバ側から下記1行目のコマンドを実行して、Redisのバージョンが取得できればOKです

ZBX_NOTSUPPORTED など、他のものが表示される際には、設定を再確認します

$ zabbix_get -s (監視対象ホストのIP) -k redis.stat[redis_version] 2.4.10

テンプレートの取得

こちらのrdvnさんがGitHubに公開してくれているテンプレートから、redis用のテンプレートをローカルに取得してきます

rdvnさんのGitHubリポジトリ

https://github.com/rdvn/zabbix-templates

Redis用テンプレート

https://github.com/rdvn/zabbix-templates/blob/master/redis/redis_t.xml

テンプレートのインポート

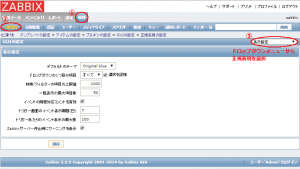

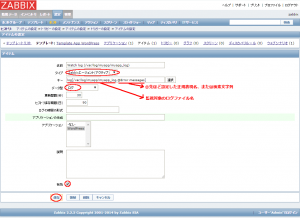

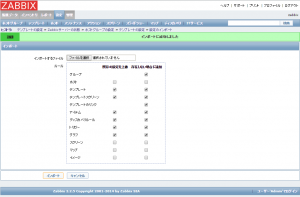

Zabbixの管理画面から、[設定]-[テンプレート]と選択し、画面右上の[インポート]をクリックします

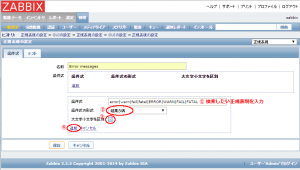

[ファイルを選択]ボタンをクリックし、先ほどローカルに保存したテンプレートのファイルを指定します

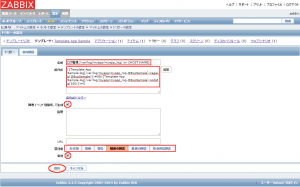

選択を確認し、[インポート]ボタンをクリックして実行します

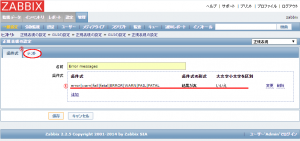

成功すると、このようにその旨が表示されます

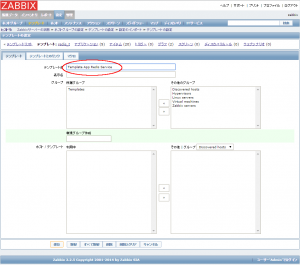

この段階では、テンプレート名が「redis_t」となっています

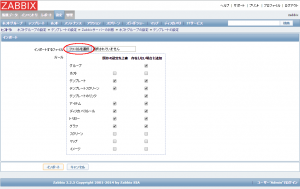

必要であれば、そこをクリックして名前を変更します

下図の赤丸部分を修正して保存すれば変更できます

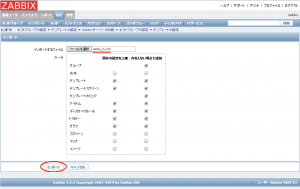

ホストへのテンプレートのリンク

あとは、監視対象のホストに対して、今追加したテンプレートをリンクしてください

手順はこちらと同様です

CentOSでのZabbix 2.2導入-5.監視対象のWebフロントエンドへの登録

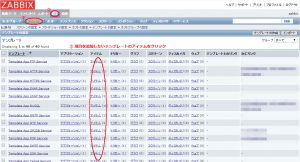

この状態でしばらく待てば、データが取得され始めますので、[監視データ]-[最新データ]の画面で取得したデータを確認できるようになります

トリガーについて

この段階では、トリガーが一切設定されていませんので、異常の検知はできていません

適宜閾値を設定して、トリガーの定義を追加する必要があります